Mesmo com bloqueio das empresas, funcionários acham alternativas para burlar segurança

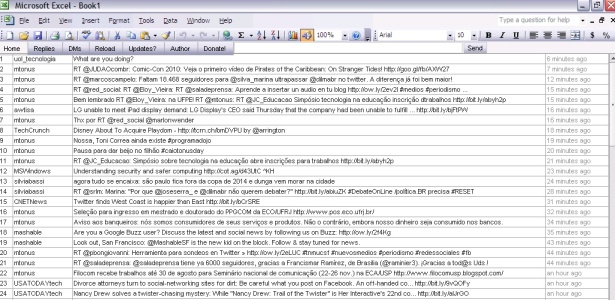

“Passagem de ônibus: R$ 3,20. Uniforme: R$ 30,00. Tuitar no computador da firma com seu chefe do lado não tem preço...”. Esse tweet foi postado pelo auxiliar de escritório Rodrigo Santos, 21, por meio de um aplicativo chamado Spreadtweet. O programa simula uma planilha do Excel e, com ele, é possível tuitar, ver o que outros usuários escreveram sobre você e enviar mensagens diretas na rede social: tudo isso sem ser notado pelos colegas sentados a uma baia de distância.

Como Rodrigo, há uma série de funcionários de empresas com políticas rígidas de acesso a redes sociais que arrumam um jeito de burlar o sistema e acessar Orkut, Windows Live Messenger, Facebook e outros serviços proibidos. O fato é que, por mais que as empresas tentem impedir, é difícil desconectar totalmente os internautas das redes sociais – aliás, de acordo com pesquisa da Nielsen, 86% dos brasileiros acessam sites de relacionamento.

O analista de suporte F.T., 23 (que não quis ter o nome divulgado), usa acesso remoto para acessar fóruns e o serviço de e-mail particular. Ou seja, estando na empresa, ele conseguia acessar o computador de casa, que deixava ligado, para acessar o que quisesse. “Ficava difícil identificar esse tipo de prática, pois a empresa prestava serviços de suporte. Logo não dava para saber quando estava sendo usado a trabalho e quando era utilizado para burlar.”

Também do clube dos excluídos, o analista de redes F.Z., 21, do próprio trabalho, usa a conexão 3G e um notebook para acessar os serviços bloqueados na sua empreas (portais de conteúdo como o UOL, serviços de busca, Orkut e e-mail pessoal).

De acordo com Adriana Cambiaghi, gerente de marketing da Robert Half, uma empresa na área de recrutamento, o bloqueio de alguns sites e redes sociais é predominante em empresas de pequeno e médio porte. “Há um grande medo quanto à diminuição da produtividade. À medida que pessoas da nova geração [que tem mais familiaridade com a internet] passarem a comandar empresas desse porte, haverá uma mudança de mentalidade”.

Rodrigo Santos, 21, usa o Spreadtweet, cliente Twitter que parece uma planilha de Excel

Recentemente, a Robert Half apresentou um estudo que apontava as empresas brasileiras como as que mais controlam o uso de meios digitais, só perdendo para Dubai e Irlanda. Outro levantamento, este da Trend Micro, mostra que um em cada dez usuários admitiu ter burlado a segurança da empresa ao tentar acessar certos sites.

É certo?

“Eu burlo, mas até concordo com o bloqueio do Messenger, pois me atrapalha muito. Sou a favor de que as empresas liberem e-mail pessoal, serviços de busca e sites de conteúdo”, argumentou F.Z.

Já o analista de suporte F.T.,23, acredita que as empresas não devam bloquear com a premissa de que ninguém sabe utilizar os recursos. “Cada um tem o direito de querer acessar suas coisas, não é porque alguns colaboradores ficam o dia inteiro em um site, que isso tem que ser cortado e a regra aplicada a todos”. Como solução, sugere que haja horários e grupos específicos para acesso a serviços de uso pessoal.

Rodrigo, que acessa o “Twitter pelo Excel”, é mais cético quanto ao assunto. Para ele quem trabalha sempre arruma um jeito de se dispersar. “As pessoas não ficam focadas o dia inteiro, mesmo com o bloqueio de serviços, no trabalho, elas ficavam conversando ou ouvindo música no celular.”

Saiba como funcionários acessam sites e serviços proibidos

Como universidades e empresas costumam bloquear o acesso a certos serviços, os usuários procuram um jeito de enviar e-mails de sua conta pessoal ou até mesmo responder scraps no Orkut. Abaixo, seguem algumas formas utilizadas:

WebProxy – são sites que, ao digitar um endereço de um serviço bloqueado, conseguem enganar alguns sistemas de segurança das empresas. Com eles, é possível, por exemplo, acessar Orkut e Facebook. Na internet há vários webproxies. No entanto, o uso desse tipo de artifício pode instalar algum tipo de software malicioso no computador de quem usar.

WebProxy – são sites que, ao digitar um endereço de um serviço bloqueado, conseguem enganar alguns sistemas de segurança das empresas. Com eles, é possível, por exemplo, acessar Orkut e Facebook. Na internet há vários webproxies. No entanto, o uso desse tipo de artifício pode instalar algum tipo de software malicioso no computador de quem usar.

Serviços alternativos – algumas instituições bloqueiam a instalação de certos programas, como o Windows Live Messenger. Para burlar, internautas para falar com seus contatos usam serviços como o Meebo, ILoveIM, MSN2Go, entre outros. Há também o caso do SpreadTweet, que permite que usuários do Twitter se conectem a uma interface parecida com uma planilha de Excel. O programa tem versões que simulam o Microsoft Excel 2003, 2007 e versão do editor de planilhas para o Mac.

Serviços alternativos – algumas instituições bloqueiam a instalação de certos programas, como o Windows Live Messenger. Para burlar, internautas para falar com seus contatos usam serviços como o Meebo, ILoveIM, MSN2Go, entre outros. Há também o caso do SpreadTweet, que permite que usuários do Twitter se conectem a uma interface parecida com uma planilha de Excel. O programa tem versões que simulam o Microsoft Excel 2003, 2007 e versão do editor de planilhas para o Mac.

Acesso remoto – geralmente usado por quem tem conhecimentos avançados de rede, o acesso remoto funciona da seguinte maneira: a pessoa, antes de sair de casa, deixa o computador com internet ligado. Ao chegar na empresa, ele usa aplicações como a “Conexão de Área de Trabalho Remota” do Windows, que funciona como uma espécie de ponte entre a estação que utiliza no trabalho com o PC que ficou em casa ligado. Dessa forma, é possível que o usuário acesse o que quiser. Há outros programas como o TightVNC ou o LogmeIn que realizam funções semelhantes.

Pelo celular ou conexão 3G – usuários que tenham smartphone com banda larga móvel podem acessar facilmente e-mail, redes sociais ou serviços de mensagem instantânea, desde que haja sinal disponível. Algumas operadoras, mesmo para celulares sem tecnologia 3G, oferecem planos para contratar pacotes para acesso a certos serviços. A Vivo, por exemplo, tem um serviço chamado VivoOn que, com uma recarga mensal de R$ 25, permite acesso ilimitado a redes sociais.

Pelo celular ou conexão 3G – usuários que tenham smartphone com banda larga móvel podem acessar facilmente e-mail, redes sociais ou serviços de mensagem instantânea, desde que haja sinal disponível. Algumas operadoras, mesmo para celulares sem tecnologia 3G, oferecem planos para contratar pacotes para acesso a certos serviços. A Vivo, por exemplo, tem um serviço chamado VivoOn que, com uma recarga mensal de R$ 25, permite acesso ilimitado a redes sociais.

Spreadtweet permite o acesso ao Twitter, por meio de uma falsa planilha do Microsoft Excel

E se descobrem?

De acordo com Rony Vainzoff, professor de direito eletrônico e sócio da Ópice Blum Advogados, é preciso saber se o usuário que burla está cometendo um crime ou apenas violando a política de uso da empresa.

Crime – quando o usuário divulga informações confidenciais da empresa. Quem fizer isso pode pegar de 3 meses a um ano de prisão.

Violação de política – quando o usuário acessa serviços bloqueados. Nesse caso é recomendável advertência ou suspensões.

Conscientização – antes de punir, as empresas devem deixar claro aos funcionários o que pode e o que não pode. Ninguém pode ser punido, se não sabe que está cometendo infração.

Nenhum comentário:

Postar um comentário